Применение GSM-канала в системах охраны

Введение

До недавнего времени основным недостатком систем охранной и пожарной сигнализации (ОПС) было использование проводных телефонных линий для централизованной охраны объектов. К основным недостаткам этих систем можно отнести недостаточно устойчивую работу городских телефонных линий, их низкую физическую защищенность, отсутствие возможности охраны нетелефонизированных объектов (дачи, коттеджи и т.д.). Поэтому в качестве альтернативы проводным охранным системам появились радиоканальные охранные системы.

Преимущества радиоканальных охранных систем:

- отсутствие зависимости от телефонной линии и качества работы телефонной сети;

- простота монтажа;

- возможность охраны любого объекта (в пределах зоны действия радиоканальной сети);

- универсальность - из простых элементов можно построить достаточно сложную систему;

- высокая скорость монтажа и запуска в эксплуатацию;

- возможность оперативного изменения конфигурации,

- мобильность охранного пульта;

- возможность сосуществования нескольких пультов.

- нет принципиальных ограничений для подключения в случае необходимости к существующей системе охраны.

Первоначально беспроводные системы не получили широкого распространения из-за низкой надежности. Но в настоящее время появился широкий спектр различных дополнительны устройств, активно используются новые поколения беспроводных систем связи.

Возможности, предоставляемые операторами сотовой связи все активнее используются в системах охраны. На сегодняшний день беспроводные охранные системы на базе GSM получили широкое распространение благодаря их относительно невысокой стоимости и простоте установки и эксплуатации. Сотовая сеть стандарта GSM-900/1800 обеспечивает хорошее качество связи и уже развернута в большинстве городов России и стран СНГ.

Использование GSM избавляет от необходимости развертывать свою сеть ретрансляторов - используются ретрансляторы GSM-операторов. Вследствие этого можно охранять объекты везде, где уверенно работает сеть GSM-оператора.

И, конечно, очень перспективным представляется использование новых протоколов и сетей 3G, специально предназначенных для корпоративных клиентов - виртуальные корпоративные сети передачи данных с имитостойкостью и защитой информации.

Однако существенным недостатком подобных систем является низкая помехозащищенность. Не секрет, что GSM-канал легко подавить, "GSM глушилки" находятся сегодня в свободной продаже, да и работа сети GSM не всегда отличается высокой стабильностью и может отказать в самый неподходящий момент. Хотя последние разработки позволяют полностью контролировать GSM-канал, оперативно менять частоты, что заметно повышает помехозащищенность.

Оптимально использовать GSM-канал в качестве дублирующего или дополнительного к проводным или другим радиоканальным системам. Огромный плюс GSM-систем - возможность самим клиентом контролировать состояние объекта и управлять его охраной.

1. Современное состояние систем безопасности

1.1 Тенденции развития систем безопасности с точки зрения использования различных каналов связи

Сегодня в мировой практике охранных услуг определилась устойчивая тенденция на усиление роли технических средств. Тенденция эта не случайна: многочисленные исследования в области личной и имущественной безопасности показали, что широкое использование технических средств позволяет исключить либо свести к минимуму негативное влияние самого ненадежного звена в системе охраны - человека, которому присущи утомляемость, невнимательность и т.п. При этом, организация охраны с помощью технических средств обходится потребителю значительно дешевле, а надежность ее выше. Более чем 50-летний опыт работы вневедомственной охраны МВД России в этой области показал, что наиболее эффективным и экономически выгодным видом является централизованная охрана.

Техническую основу централизованной охраны составляют системы централизованного наблюдения (СЦН).

Наиболее широкое применение, как у нас, так и за рубежом нашли СЦН, использующие в качестве каналов связи телефонные линии. Оборудование таких систем сравнительно дешево, а почти повсеместная телефонизация позволяет подключать к ним практически любые объекты. Учитывая, что практически с самого начала образования вневедомственная охрана России в рамках одной структуры обеспечивала одновременное решение трех основных функций: технической (охрана с помощью технических средств), милицейской (реагирование нарядами милиции) и страховой (возмещение материального ущерба), именно к технической составляющей всегда предъявлялись повышенные требования по надежности с целью снижения затрат по двум остальным.

В середине 90-х годов при создании СЦН основное внимание уделялось таким аспектам, как:

- автоматизация, которая позволяет упростить процессы сдачи/взятия объектов под охрану, сократить дежурный персонал пультов централизованной охраны, существенно сократить количество ложных тревог из-за неправильных действий хозорганов;

- контроль канала связи, обеспечивающий высокую достоверность передачи и исключающий потерю тревожной информации;

- разработка широкой гаммы объектовых устройств с различными функциональными и сервисными возможностями, позволяющих удовлетворить потребности самых широких слоев населения.

С учетом этих требований были разработаны и внедрены такие системы, как "Ахтуба", "Юпитер", "Приток-А", "Фобос-А", "Фобос-3" и другие.

С точки зрения организации защиты объектов от несанкционированного проникновения (как по оборудованию техническими средствами охраны, так и по тактике действий дежурных служб) все перечисленные СЦН не имеют каких-либо существенных отличий, однако, каждая из них обладает своими достоинствами и недостатками, которые определяют и ограничивают область их применения.

Однако главным недостатком указанных систем является разнородность технических и конструктивных решений, а также закрытая архитектура построения, что не позволяет провести их объединение в единый универсальный комплекс технических средств централизованной охраны в пределах одного ПЦО. Это, в конечном, итоге приводит к возникновению определённых проблем для всех структур вневедомственной охраны во внедрении, эксплуатации, обслуживании и ремонте разнородных технических средств, в проведении единой технической политики, обеспечении должного уровня качества и надежности оборудования, а, следовательно, к дополнительным финансовым затратам и увеличению тарифов на охранные услуги.

Именно поэтому, наиболее актуальной остается на сегодняшний день проблема упорядочения парка эксплуатирующихся систем централизованного наблюдения, его обновления, замены устаревшего оборудования современным, более надежным.

В целях дальнейшего развития и совершенствования централизованной охраны к новым разработкам в последнее время предъявляются дополнительные требования:

- имитостойкость и криптозащита, обеспечивающие устойчивость системы к несанкционированному "обходу" и обусловленные появлением "квалифицированных" краж;

- высокая информативность, обеспечивающая разделение сигналов о проникновении и пожаре, аварии или изменении параметров линии связи и т.д.;

- возможность сопряжения системы с оптоволоконными каналами связи, обусловленная внедрением предприятиями связи новых цифровых технологий передачи информации;

- унификация создаваемых технических средств, т.е. возможность объединения различных устройств в единый программно-аппаратный комплекс централизованной охраны.

Приоритетной задачей технической политики в области развития централизованной охраны является разработка отсутствующих на сегодняшний день единых требований на системы централизованного наблюдения, что в условиях многообразия существующих и вновь появляющихся предприятий-разработчиков и производителей средств охранно-пожарной сигнализации позволит унифицировать стыки систем передачи извещений, как вновь разрабатываемых, так и уже находящихся в эксплуатации.

В последние годы особое внимание уделялось созданию и развитию радиосистем передачи извещений (РСПИ). внедрение охранных систем, использующих радиочастотные каналы связи, позволяет:

- расширить сферу деятельности подразделений вневедомственной охраны путем организации охраны объектов, не имеющих линии телефонной связи;

- повысить надежность систем охраны особо важных объектов за счет дублирования телефонных каналов связи;

- обеспечить при необходимости срочную установку оборудования на объекте, нуждающемся в охране.

Деятельность НИЦ "Охрана" в данной области была направлена на удешевление оборудования радиосистем, с целью повышения его доступности для населения.

В тоже время качество систем, как в отношении потребительских свойств, так и в отношении надежности и защищенности передаваемой информации, должно постоянно повышаться.

С этой целью перспективным направлением является создание радиосистемы ближнего радиуса действия со сниженной стоимостью объектового оборудования и улучшенными тактико-техническими, стоимостными и эксплуатационными параметрами, позволяющей организовать охрану таких объектов как гаражные и дачные кооперативы, садоводческие товарищества и т.п.

На сегодняшний день все беспроводные системы можно разделить на четыре группы:

- GSM системы;

- радиканальные системы малого радиуса действия;

- радиоканальные системы большого радиуса действия;

- спутниковые системы.

GSM-системы получили широкое распространение в начале XXI века после бурного развития мобильной связи. Вначале в качестве каналообразующего оборудования использовались мобильные телефоны, которые подключались к охранным панелям через интерфейс RS-232 и управлялись AT-командами. Данное решение было очень ненадежным, так как телефоны могли зависнуть или просто отключиться, кроме того, условия эксплуатации мобильных телефонов не предусматривали работу в сырых и неотапливаемых помещениях, что существенно ограничивало область их применения. Сегодня, производители оборудования мобильной связи выпускают специализированные GSM-модемы (M2M-решения) для построения на их основе беспроводных систем безопасности. Данное решение существенно повысило надежность работы системы, а также предоставило разработчикам систем безопасности дополнительные возможности по работе с сервисами GSM. В качестве способа передачи информации в GSM-системах используются SMS-сообщения, модемное соединение (CSD), передача тоновых посылок (режим DTMF) и режим пакетной передачи сообщений GPRS. Появление режима GPRS позволило существенно снизить затраты на эксплуатацию систем радиоохраны. На сегодняшний день беспроводные охранные системы на базе GSM получили достаточно широкое распространение благодаря их относительно невысокой стоимости и простоте установки и эксплуатации. Однако существенным недостатком подобных систем является низкая помехозащищенность. легкая подавляеомость GSM-канала, да и работа сети GSM не всегда отличается высокой стабильностью и может отказать в самый неподходящий момент. Указанные недостатки ограничивают применение оборудования подобного класса при построении систем безопасности. В большей степени данные системы применяются в качестве резервных (дополнительных) каналов связи или для построения систем мониторинга удаленных объектов и для сбора телеметрической информации.

Рис.1. Схема передачи информации в GSM охранной системе при использовании функции SMS.

GSM охранная система может включать в себя один или несколько GSM контроллеров серии TSS-705, а также средства контроля и управления этими GSM контроллерами - сотовые телефоны и (или) компьютеры.

GSM контроллеры устанавливаются на удаленных объектах. К каждому из них можно подключать:

- Различные дискретные и резистивные датчики. Например, контактные датчики, герконы, терморезисторы для контроля температуры, датчики охранной и пожарной сигнализации и т.п.;

- Видеокамеры (до 3 цветных или черно-белых видеокамер (PAL или NTSC) на один контроллер);

- Микрофон и звуковой динамик;

- Исполнительные устройства (контроллер имеет 3 реле для управления такими устройствами);

- Кнопки для установки датчиков на охрану непосредственно на объекте;

- Кнопки и (или) считыватель кода различных идентификаторов (карт, брелоков) для снятия датчиков с охраны;

К радиоканальным системам малого радиуса действия относятся беспроводные системы, работающие в частотном диапазоне (433 МГц и 2,4 ГГц) с малой выходной мощностью (10 мВт и 100 мВт соответственно).

В основном данные системы применяются для организации локальной беспроводной связи на территории крупных объектов. Радиус действия таких систем составляет обычно от нескольких сотен метров до нескольких километров в зависимости от условий распространения радиосигнала. При этом пункт централизованного наблюдения (ПЦН) обычно располагается на этом же объекте, либо организуется специальный выделенный канал связи для передачи информации на удаленный ПЦН. В настоящее время данные системы получили широкое распространения благодаря их относительно низкой стоимости и простоте монтажа. На сегодняшний день все больше и больше популярны приемопередатчики стандарта 2,4 ГГц, такие как ZigBee, NanoNet и др. Данные передатчики выпускаются в однокристальном исполнении с поддержкой стека высокоуровневых протоколов, что, безусловно, упрощает разработку систем беспроводной связи на их основе и дает разработчикам широкие возможности по реализации алгоритмов обмена данными. Недостатком данных систем являются их низкая помехозащищенность и малый радиус действия.

К радиоканальным системам большого радиуса действия. относятся системы, имеющие выделенный радиоканал и обеспечивающие радиус действия 20-100 км в условиях городской застройки. В состав данных систем входят абонентское оборудование, ретрансляторы (базовые станции) и пульт централизованного наблюдения. В большинстве своем системы данного класса используют частотный диапазон 146-174 МГц и выходную мощность 1-10 Вт. С точки зрения организации радиоинтерфейса системы можно разбить на две группы.

Системы, использующие стандартные УКВ-радиоинтерфейсы. Такие системы, как правило, используют частотную манипуляцию и ширину канала 12,5 или 25 кГц. Недостатком таких систем является низкая пропускная способность и невысокая помехозащищенность, так как сигнал с полосой 12,5 кГц легко подавить.

Системы, использующие специализированные радиоинтерфейсы используют радиоинтерфейсы, адаптированные под решение задач радиоохраны и обеспечивающие защиту информации и высокую помехозащищенность канала связи. Примером такой системы является радиоканальная система АРКАН, использующая для передачи узкополосные сигналы и алгоритм "прыгающих частот". Перестройка частоты происходит по случайному закону в широкой полосе (300-500 кГц). Данное решение обеспечивает высокую помехозащищенность и высокую емкость системы. К недостаткам радиоканальных систем большого радиуса действия можно отнести высокую стоимость инсталляции сети, однако при большом количестве абонентов эти затраты окупаемы. Данные системы достаточно широко применяются в средних и крупных городах на ПЦН с абонентской базой свыше 2000-3000 абонентов.

Спутниковые системы используют в качестве каналов связи спутниковую связь ("ГлобалСтар", "Инмарсат", "Турайя"). Подобные системы применятся для контроля/охраны удаленных объектов, в местах, где отсутствует мобильная и проводная связь. Главным недостатком этих систем является высокая стоимость как абонентского оборудования, так и затрат на эксплуатацию. С другой стороны, для решения задач охраны удаленных одиночных объектов данные системы не имеют другой альтернативы. С точки зрения вопросов сопряжения ОПС и каналообразующего оборудования существует три решения:

- ОПС со встроенным радиоканальным оборудованием Данное решение простое и недорогое, в одном корпусе вы получаете и охранную панель с источником бесперебойного питания, и радиоканал. Недостатком данного решения является небольшое количество охраняемых зон, как правило, их не большее 4-8. Но для небольших объектов это вполне приемлемое и очень экономичное решение.

- ОПС с внешним радиоканальным оборудованием, подключаемым через специализированный интерфейс. Системы данного типа обычно предлагают производители, имеющие широкую линейку систем ОПС и различные типы каналообразующего оборудования. Поэтому пользователь может в зависимости от конкретной задачи определить для себя состав проектируемой системы ОПС и собрать "конструктор" из необходимых компонентов. Как привило, данные системы используют шинные интерфейсы связи между узлами (например, RS-485). Преимущество данного подхода заключается в гибкости проектирования ОПС. В зависимости от задачи вы можете выбирать контрольную панель с необходимым количеством охранных зон, использовать радиоканал или проводную связь, при этом все оборудование будет унифицировано, иметь единую логику работы и единые протоколы обмены. Недостатком данного решения является то, что вы не сможете использовать оборудование разных производителей, а это не всегда удобно, например, в случае если вы собираетесь использовать системы ОПС одного производителя и радиоканал другого.

- ОПС с внешним радиоканальным оборудованием, подключаемым через стандартный интерфейс. Данный подход решает проблему, описанную выше. Используя стандартный интерфейс, можно использовать оборудование разных производителей. Однако на сегодняшний день производители оборудования не стремятся разработать единый стандарт, наоборот - используют свои закрытые протоколы. Единственным открытым стандартом сегодня является интерфейс Contact ID, разработанный компанией ADEMCO и предназначенный для передачи сообщений по телефонным линиям в режиме тоновых посылок DTMF. Большинство контрольных панелей имеют данный интерфейс. Поэтому единственным решением для производителей каналообразующего оборудования для охранных систем было реализовать внутри своих устройств декодер ContactID. Данные решения сегодня широко применяются и в GSM-модемах, и радиоканальных системах. Пользователь, в свою очередь, может выбирать, какой канал связи использовать: проводной или беспроводной, при этом оборудование ОПС перемонтировать и перенастраивать не нужно, просто выход ContactID подключается либо к телефонной линии, либо на вход радиопередатчика.

Одной из самых быстроразвивающихся беспроводных технологий является ZigBee, который изначально разрабатывалась как низкоскоростной канал связи для объединения в сеть различных датчиков. Применительно к безопасности это могут быть датчики охранной и пожарной сигнализации.

Возможно в скором времени ZigBee потеснит многие из существующих сегодня радиоканальных ОПС. Ведь почти все они разработаны вне каких-либо стандартов. У каждого производителя - свои протоколы обмена, и заменить имеющиеся на объекте беспроводные датчики на оборудование другого производителя невозможно. Если стандарт ZigBee получит распространение, что вполне вероятно, то заказчик получит возможность использовать в системах ОПС практически любые датчики на выбор. Тем более что стандартные профили (спецификации наборов команд и протоколов обмена) для конкретных приложений в области автоматизации зданий и систем безопасности разработаны, опубликованы, и все это вместе взятое гарантирует совместимость оборудования разных производителей.

Этот стандарт хорош для соединения центрального узла с периферией, которая размещается территориально распределенно, причем за счет включения в систему ретрансляторов территория покрытия может быть весьма большой. Теоретически можно использовать ZigBee и в СКУД. Но этот канал имеет небольшую скорость передачи данных и небольшую дальность. Согласитесь, нерационально строить длинную цепочку ретрансляторов ради соединения контроллера с компьютером. Есть много более простых, а главное, дешевых и надежных способов.

Можно сказать, что все перечисленные технологии на сегодняшний день активно развиваются и широко применяются для решения задач охраны стационарных объектов. Выбор той или иной беспроводной системы определяется в зависимости от типа объектов, их количества, требований к надежности доставки сообщений и удаленности объектов. В некоторых случаях для повышения надежности используется резервирование каналов связи.

1.2 Использование беспроводных каналов в системах охраны

Системы видеонаблюдения.

Первыми в данной области появились электронные устройства, способные отдавать лишь текстовые SMS-сообщения с охраняемого объекта. Такое устройство состояло из электрического блока, к которому можно было подключить 1-4 внешних датчика или шлейф охранной сигнализации и обычного мобильного телефона. Устройство можно было установить на объекте, имеющем устойчивый прием GSM-сети. Принцип работы устройства основан на оповещении пользователя с помощью текстового SMS-сообщения, которое передавалось на мобильный телефон пользователя чрез GSM-канал в случае срабатывания охранного датчика или нарушения целостности шлейфа охранной сигнализации. Подобные устройства успешно завоевали популярность среди хозяев небольших загородных домов и коттеджей невысокой ценой и простотой установки. В качестве ответной меры владелец подобного устройства при получении SMS-сообщения перезванивал на мобильный телефон соседа или местного сторожа, тот, что в свою очередность, шел к дому и выяснял причины срабатывания. При этом сходные устройства имели и существенные недостатки, не разрешено было отличить неправильное срабатывание от тревожного без участия человека, а при тревожном событии нередко не разрешено было его предотвратить, При сильной загрузке сотовой сети SMS-извещение могло быть доставлено с опозданием от нескольких минут до нескольких часов, что делало данную систему ненадежной.

Современные системы видеонаблюдения по GSM как правило выполняют следующие функции:

- взаимодействие пользователя с устройством для получения видеоизображения может производиться в всякое время;

- передача видеоизображения от 1-4 телекамер в реальном времени (задержка от начала события вплоть до отображения на приемном мониторе не более 1-2 сек);

- автоматический дозвон вплоть до пользователя по срабатыванию встроенного детектора движения и/или вешнего датчика;

- автоматическая запись фото и видеоинформации во встроенную память устройства;

- запись принимаемой фото и видеоинформации на жесткий диск компьютера;

- подключение внешнего охранного датчика или шлейфа к тревожному входу устройства;

- подключение исполнительного устройства к релейному выходу устройства и прямое управление им по каналу связи.

Применение систем удаленного видеонаблюдения по GSM применяется на удаленных объектах, где отсутствуют проводные каналы связи: загородные дома, дачи, склады, автостоянки, гаражи, автозаправочные станции, железнодорожные переезды. Для удаленного видеоконтроля за коммуникациями: водо-, газо- и нефтепроводы, электростанции, раздельно стоящие подстанции, вышки и тому подобное. Несмотря на кажущуюся сложность устройств видеонаблюдения по GSM, они остаются просты в подключении и комфортны в эксплуатации. Теперь не требуется использование на передающей стороне мобильного телефона, GSM-модуль встроен прямо в корпус прибора. Электропитание осуществляется от источника постоянного тока с широким диапазоном напряжений 8-15В или от электросети 220В.

Альтернативой GSM-каналу являются беспроводные сети WLAN (Wireless Local Area Network - беспроводная локальная сеть). Сеть WLAN - вид локальной вычислительной сети (LAN), использующий для связи и передачи данных между узлами высокочастотные радиоволны, а не кабельные соединения.

Пользовательские устройства можно интегрировать в сеть, установив на них беспроводные сетевые адаптеры. Для обеспечения беспроводным пользователям доступа к уже существующей сети Ethernet нужно установить беспроводную точку доступа. Наиболее важный элемент беспроводных сетей - беспроводная точка доступа (англ. Wireless Access Point)

Точки доступа призваны выполнять самые разнообразные функции, как для подключения группы компьютеров (каждый с беспроводным сетевым адаптером) в самостоятельные сети, так и для выполнения функции моста между беспроводными и кабельными участками сети. Такие совмещённые сети называются Инфраструктурой (Infrastructure) и используются для доступа к центральным базам данных или беспроводного подключения мобильных пользователей.

Рис.2. Схема построение видеосистемы на WI-FI

Cтандарт Wi-Fi (англ. Wireless Fidelity - "беспроводная точность", по аналогии с Hi-Fi - стандарт на оборудование Wireless LAN). При использовании современных потоковых алгоритмов сжатия скорости 0,5 Мбит/с этого вполне достаточно для передачи одного канала видео приличного качества. Это расстояние можно увеличивать с помощью направленных антенн и промежуточных точек доступа.

Защита видеоинформации в беспроводных IР-системах видеонаблюдения достигается несколькими способами. Ключевыми среди них являются: применение брандмауэров, использование паролей и шифрование. Брандмауэр работает как электронные "ворота", пропускающие зарегистрированных пользователей и запрещающие доступ неавторизованным лицам. Применение паролей позволяет не только ограничить доступ к системе видеонаблюдения, но и распределить права доступа персонала к определенным видеокамерам. А при шифровании попытки перехвата зашифрованных данных в IP-системе охранного видеонаблюдения становятся бессмысленными, если злоумышленник не знает уникального кода для расшифровки потока данных. Код, в свою очередь, устанавливается системным администратором.

GPS мониторинг транспорта.

Спутниковый мониторинг транспорта - система спутникового мониторинга и управления подвижными объектами, построенная на основе использования современных систем спутниковой навигации (GPS/ГЛОНАСС), оборудования и технологий связи (GSM/УКВ), вычислительной техники и цифровых карт. GPS мониторинг транспорта - технология, применяемая в диспетчерских службах на транспорте, а также для решения задач транспортной логистики в системах управления перевозками (англ. TMS - Transportation management system) и автоматизированных системах управления автопарком (англ. FMS - Fleet Management System) для контроля фактических маршрутов транспортных средств при помощи системы GPS.

Автотрекер - прибор, устанавливаемый на автомобиль с целью отслеживания его дальнейшего перемещения и контроля его местоположения.

Обычно автотрекер определяет своё местоположение принимая сигналы ГЛОНАСС/GPS и отправляя их посредством мобильного интернет канала GPRS на сервер в интернете, на котором владелец прибора наблюдает его перемещения. Почти все современные (2008-2009 гг.) приборы, работающие на этом принципе, могут принимать входящие звонки.

Для решения задач мониторинга используются следующие компоненты системы:

- спутниковые системы навигации (GPS - США, ГЛОНАСС - РФ),

- приёмники GPS и/или ГЛОНАСС,

- системы связи с центральным пунктом (космическая /GSM / УКВ) и/или система локального накопления данных.

Иногда используются дополнительные датчики, установленные на самом техническом средстве: текущий запас топлива, факт открывания двери или капота, факт наличия пассажира (такси), температура в рефрижераторе, факт работы или простоя спецмеханизмов (поворот стрелы крана, работы бетоносмесителя), факт нажатия тревожной кнопки и т.п.

Полученные данные могут либо накапливаться в локальном устройстве и затем переноситься в центральную базу по возвращении в парк, либо передаваться на центральный сервер в режиме реального времени.

Системы GPS мониторинга транспорта решают следующие задачи:

- мониторинг включает отслеживание текущих координат, направления и скорости движения транспортного средства в реальном времени для нужд диспетчерских служб. В некоторых системах также возможна установка дополнительных датчиков на открытие дверей, включение/выключение исполнительных механизмов спецтехники, топливных датчиков, датчиков для измерения температуры в рефрижераторе и пр. Некоторые системы допускают подключение к бортовому компьютеру автомобиля (через CAN-шину) и удалённое чтение параметров эксплуатации транспортного средства.

- учёт пройденного километража и расхода топлива нужен для своевременного прохода ТО, обоснования списания ГСМ бухгалтерией и пр. В системах TMS с помощью GPS производится автоматический учёт доставки грузов в заданные точки.

- контроль соответствия фактического маршрута автомобиля плановому позволяет повысить дисциплину водителей. В России, в отличие от развитых стран, эта функция крайне востребована для пресечения несанкционированного использования служебных транспортных средств наёмными водителями в целях личного обогащения, а также для пресечения несанкционированного слива топлива. По оценкам журнала "Логистика", только за счёт повышения дисциплины водителей в российских условиях системы GSM мониторинга окупаются за несколько месяцев.

- безопасность: знание координат позволяет быстро найти угнанное либо попавшее в беду транспортное средство. Дополнительно автомобили могут оборудоваться скрытой кнопкой, нажатие либо ненажатие на которую отсылает тревожный сигнал в диспетчерский центр. Кроме этого, некоторые терминалы GPS мониторинга могут работать в режиме GSM-сигнализации, то есть звонить на заданный телефонный номер в случае срабатывания штатной сигнализации.

Типичная система GPS мониторинга состоит из трёх звеньев: терминалов, устанавливаемых на автомобили, сервера и клиентских рабочих мест. Терминалы представляют собой специализированные GPS-трекер, содержащие модуль собственно GPS и модуль сотовой связи (GSM или CDMA). Функции сервера может выполнять обычный ПК с установленным серверным ПО. В отличие от рабочих мест, сервер должен быть всегда включён, так как именно на нём накапливаются данные о маршрутах. Клиентское ПО в редких случаях может быть объединено в одну программу с серверной частью, но как правило допускается одновременное подключение нескольких рабочих мест к одному серверу.

В зависимости от применяемых технических решений можно выделить пять поколений систем GPS мониторинга транспорта:

- самые первые системы были оффлайновыми, то есть не позволяли осуществлять мониторинг в реальном времени. GPS-трекер записывал все данные в память и передавал их на сервер по прибытии транспортного средства на базу через проводной или беспроводной интерфейс. Такая схема позволяла контролировать маршрут автомобиля только постфактум и не способна помочь, например, при угоне автомобиля.

- во втором поколении для организации связи между GPS-терминалами и сервером использовались SMS либо механизм CSD. На сервер устанавливались один или несколько модулей сотовой связи, позволяющие принимать SMS или звонки с данными. Подобные системы отличались огромными платежами за мобильную связь и очень большим периодом времени между измерениями координат. С массовым распространением мобильного интернета системы второго поколения практически вымерли.

- в третьем поколении в качестве транспортной сети используются GPRS или EV-DO, что позволяет на порядок снизить расходы на мобильную связь и резко улучшить точность прорисовки маршрутов. Сервер в таких системах устанавливается непосредственно у клиента и подключается к интернет и к локальной сети офиса. На сервер и на рабочие места пользователей устанавливается специализированное программное обеспечение. В некоторых системах допускается аренда портов сервера, предоставляемого поставщиком. На данный момент это самая распространённая схема мониторинга.

- системы четвёртого поколения также использует один из механизмов мобильного интернет в качестве транспортной системы, но отличаются от третьего использованием веб-технологий. В этом случае сервер размещается у компании-поставщика, его мощности делятся между многими клиентами, а защищённый доступ к данным осуществляется через Web-страницу с любого компьютера, подключенного к интернет. Так как один сервер способен работать одновременно с тысячами трекеров, резко снижается стоимость внедрения и обслуживания системы. Одновременно возрастает надёжность хранения и доступность данных, так как компании-операторы способны содержать многократно резервированное качественное серверное оборудование и штат технических специалистов для его круглосуточного обслуживания. Потенциальным недостатком систем четвёртого поколения является полная централизация - вероятность сбоя или наступления форс-мажорных обстоятельств в таких системах крайне низка, зато последствия сбоя могут стать весьма дорогостоящими для компании-оператора.

- системы мониторинга пятого поколения представляют из себя глобальное развитие и централизацию систем предыдущего поколения в единый, распределенный центр мониторинга. В таком варианте данные от устройств собираются одним или несколькими коммуникационными серверами, стекаются на один основной сервер базы данных и растекаются между подключенными промежуточными серверами, которые уже обеспечивают взаимодействие с пользователем (веб-мониторинг) или выполняют фоновые задачи. При таком построении системы пользователи с разных районов, стран и даже континентов работают с наиболее близко расположенным региональным веб-сервером с минимальной задержкой (пингом) до него.

В настоящее время на российском рынке представлено достаточно много различных систем GPS мониторинга, как импортных, так и отечественных. Импортные решения, как правило, отличаются расширенной функциональностью, зато в отечественных лучше реализованы функции контроля за несанкционированным использованием автомобиля, лучше решён вопрос карт, а формы отчётов соответствуют российскому законодательству. Немаловажным в российских условиях фактором является также защита терминалов от противодействия водителей: наличие резервного аккумулятора, пломбирование устройств и прочие.

В качестве основного канала связи в профессиональных СКУД могут использоваться только те беспроводные технологии, которые эквивалентны по функционалу, назначению и стоимости стандартной проводной компьютерной сети предприятия, - это Wi-Fi, Wi-Max и аналогичные беспроводные сети.

Технологии сенсорных сетей типа ZigBee, Z-Wawe и многие аналогичные должны использоваться по своему прямому назначению - для получения информации от различных датчиков без прокладки проводов на ограниченной (локальной) территории. Такая привлекательная сеть, как GSM, может использоваться либо в домашних системах, либо как дополнительный канал удаленного доступа к серверу СКУД для получения отчетов и аналогичных действий.

2. Построение систем безопасности, использующих GSM-каналы

2.1 Построения GSM-канала

Стандарт GSM был разработан Европейским институтом телекоммуникационных стандартов (ETSI) и признан наиболее надежным и массовым по использованию в средствах телекоммуникации и связи.

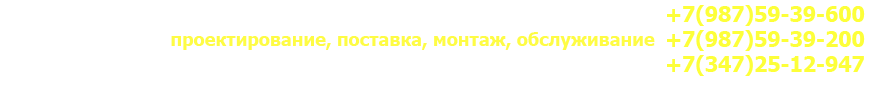

Функциональное построение и интерфейсы, принятые в стандарте GSM, иллюстрируются структурной схемой, на которой MSC (Mobile Switching Centre) - центр коммутации подвижной связи; BSS (Base Station System) - оборудование базовой станции (БС); ОМС (Operations and Maintenance Centre) - центр управления и обслуживания; MS (Mobile Stations) - подвижные станции (МС).

Рис.3. Функциональное построение и интерфейсы стандарта GSM

Функциональное сопряжение элементов системы осуществляется рядом интерфейсов. Все сетевые функциональные компоненты в стандарте GSM взаимодействуют в соответствии с системой сигнализации МСЭ-Т (ранее МККТТ) SS N 7 (CCITT SS. N 7)).

Центр коммутации подвижной связи обслуживает группу сот и обеспечивает все виды соединений, в которых нуждается в процессе работы МС. MSC аналогичен коммутационной станции ISDN и представляет собой интерфейс между фиксированными сетями (PSTN, PDN, ISDN и т.д.) и сетью подвижной связи. Он обеспечивает маршрутизацию вызовов и функции управления вызовами. Кроме выполнения функций обычной коммутационной станции ISDN, на MSC возлагаются функции коммутации радиоканалов. К ним относятся "эстафетная передача", в процессе которой достигается непрерывность связи при перемещении подвижной станции из соты в соту, и переключение рабочих каналов в соте при появлении помех или неисправностях.

Каждый MSC обеспечивает обслуживание подвижных абонентов, расположенных в пределах определенной географической зоны (например, Москва и область). MSC управляет процедурами установления вызова и маршрутизации. Для телефонной сети общего пользования (PSTN) MSC обеспечивает функции сигнализации по протоколу SS N 7, передачи вызова или другие виды интерфейсов в соответствии с требованиями конкретного проекта. MSC формирует данные, необходимые для выписки счетов за предоставленные сетью услуги связи, накапливает данные по состоявшимся разговорам и передает их в центр расчетов (биллинг-центр). MSC составляет также статистические данные, необходимые для контроля работы и оптимизации сети. MSC поддерживает также процедуры безопасности, применяемые для управления доступами к радиоканалам.

Практически HLR представляет собой справочную базу данных о постоянно прописанных в сети абонентах. В ней содержатся опознавательные номера и адреса, а также параметры подлинности абонентов, состав услуг связи, специальная информация о маршрутизации. Ведется регистрация данных о роуминге (блуждании) абонента, включая данные о временном идентификационном номере подвижного абонента (TMSI) и соответствующем VLR. К данным, содержащимся в HLR, имеют дистанционный доступ все MSC и VLR сети и, если в сети имеются несколько HLR, в базе данных содержится только одна запись об абоненте, поэтому каждый HLR представляет собой определенную часть общей базы данных сети об абонентах. Доступ к базе данных об абонентах осуществляется по номеру IMSI или MSISDN (номеру подвижного абонента в сети ISDN). К базе данных могут получить доступ MSC или VLR, относящиеся к другим сетям, в рамках обеспечения межсетевого роуминга абонентов.

VLR содержит такие же данные, как и HLR, однако эти данные содержатся в VLR только до тех пор, пока абонент находится в зоне, контролируемой VLR. В сети подвижной связи GSM соты группируются в географические зоны (LA), которым присваивается свой идентификационный номер (LAC). Каждый VLR содержит данные об абонентах нескольких LA. Когда подвижный абонент перемещается из одной LA в другую, данные о его местоположении автоматически обновляются в VLR. Если старая и новая LA находятся под управлением различных VLR, то данные на старом VLR стираются после их копирования в новый VLR. Текущий адрес VLR абонента, содержащийся в HLR, также обновляется.

EIR - регистр идентификации оборудования, содержит централизованную базу данных для подтверждения подлинности международного идентификационного номера оборудования подвижной станции (IМЕI). Эта база данных относится исключительно к оборудованию подвижной станции. База данных EIR состоит из списков номеров IМЕI, организованных следующим образом: БЕЛЫЙ СПИСОК - содержит номера IМЕI, о которых есть сведения, что они закреплены за санкционированными подвижными станциями. ЧЕРНЫЙ СПИСОК - содержит номера IМЕI подвижных станций, которые украдены или которым отказано в обслуживании по другой причине. СЕРЫЙ СПИСОК - содержит номера IМЕI подвижных станций, у которых существуют проблемы, выявленные по данным программного обеспечения, что не является основанием для внесения в "черный список". К базе данных EIR получают дистанционный доступ MSC данной сети, а также MSC других подвижных сетей.

ОМС - центр эксплуатации и технического обслуживания, является центральным элементом сети GSM, который обеспечивает контроль и управление другими компонентами сети и контроль качества ее работы. ОМС соединяется с другими компонентами сети GSM по каналам пакетной передачи протокола Х.25. ОМС обеспечивает функции обработки аварийных сигналов, предназначенных для оповещения обслуживающего персонала, и регистрирует сведения об аварийных ситуациях в других компонентах сети. В зависимости от характера неисправности ОМС позволяет обеспечить ее устранение автоматически или при активном вмешательстве персонала. ОМС может обеспечить проверку состояния оборудования сети и прохождения вызова подвижной станции. ОМС позволяет производить управление нагрузкой в сети. Функция эффективного управления включает сбор статистических данных о нагрузке от компонентов сети GSM, записи их в дисковые файлы и вывод на дисплей для визуального анализа. ОМС обеспечивает управление изменениями программного обеспечения и базами данных о конфигурации элементов сети. Загрузка программного обеспечения в память может производиться из ОМС в другие элементы сети или из них в ОМС.

NMC - центр управления сетью, позволяет обеспечивать рациональное иерархическое управление сетью GSM. Он обеспечивает эксплуатацию и техническое обслуживание на уровне всей сети, поддерживаемой центрами ОМС, которые отвечают за управление региональными сетями. NMC обеспечивает управление графиком во всей сети и обеспечивает диспетчерское управление сетью при сложных аварийных ситуациях, как например, выход из строя или перегрузка узлов. Кроме того, он контролирует состояние устройств автоматического управления, задействованных в оборудовании сети, и отражает на дисплее состояние сети для операторов NMC. Это позволяет операторам контролировать региональные проблемы и, при необходимости, оказывать помощь ОМС, ответственному за конкретный регион. Таким образом, персонал NMC знает состояние всей сети и может дать указание персоналу ОМС изменить стратегию решения региональной проблемы.

BSS - оборудование базовой станции, состоит из контроллера базовой станции (BSC) и приемопередающих базовых станций (BTS). Контроллер базовой станции может управлять несколькими приемо-передающими блоками. BSS управляет распределением радиоканалов, контролирует соединения, регулирует их очередность, обеспечивает режим работы с прыгающей частотой, модуляцию и демодуляцию сигналов, кодирование и декодирование сообщений, кодирование речи, адаптацию скорости передачи для речи, данных и вызова, определяет очередность передачи сообщений персонального вызова.

2.2 Принцип шифрования GSM-канала

Использование пароля (или кода PIN - персонального идентификационного цифрового кода) - один из простых методов аутентификации. Он дает очень низкий уровень защиты в условиях использования радиосвязи. Достаточно услышать этот персональный код всего лишь один раз, чтобы обойти средства защиты. В действительности GSM использует PIN-КОД в сочетании с SIM (Subscriber Identify Module): данный PIN-КОД проверяется на месте самим SIM без передачи в эфир.

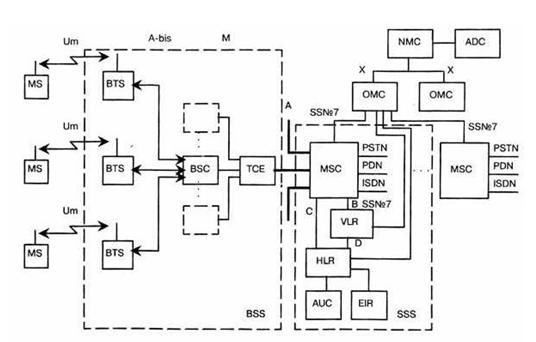

Рис.4. Вычисление аутентификации

Помимо него, GSM использует более сложный метод, который состоит в использовании случайного числа, на которое может ответить только соответствующее абонентское оборудование (в данном случае - SIM). Суть этого метода в том, что существует огромное множество подобных чисел и поэтому маловероятно, что оно будет использовано дважды.

Аутентификация производится путем требования дать правильный ответ на следующую головоломку: какой ответ SRES абонент может вывести из поступившего RAND, применяя алгоритм A3 с личным (секретным) ключом Ki.

Ответ, который называется SRES (Signed RESult - подписанный результат), получают в форме итога вычисления, включающего секретный параметр, принадлежащий данному пользователю, который называется Ki (рис.1). Секретность Ki является краеугольным камнем, положенным в основу всех механизмов безопасности - свой собственный Ki не может знать даже абонент. Алгоритм, описывающий порядок вычисления, называется алгоритмом A3. Как правило, такой алгоритм хранится в секрете (лишние меры предосторожности никогда не помешают).

Для того чтобы достигнуть требуемого уровня безопасности, алгоритм A3 должен быть однонаправленной функцией, как ее называют эксперты криптографы. Это означает, что вычисление SRES при известных Ki и RAND должно быть простым, а обратное действие - вычисление Ki при известных RAND и SRES - должно быть максимально затруднено. Безусловно, именно это и определяет в конечном итоге уровень безопасности. Значение, вычисляемое по алгоритму A3, должно иметь длину 32 бита. Ki может иметь любой формат и длину. Криптографические методы дают возможность с помощью относительно простых средств добиться высокого уровня безопасности. В GSM используются единые методы для защиты всех данных, будь то пользовательская информация, передача сигналов, связанных с пользователем (например, сообщений, в которых содержатся номера вызываемых телефонов), или даже передача системных сигналов (например, сообщений, содержащих результаты радиоизмерений для подготовки к передаче). Необходимо проводить различие только между двумя случаями: либо связь оказывается защищенной (тогда всю информацию можно отправлять в зашифрованном виде), либо связь является незащищенной (тогда вся информация отправляется в виде незашифрованной цифровой последовательности).

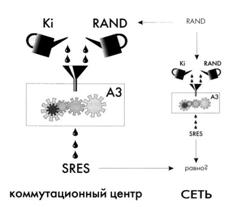

Рис.5. Шифрование и расшифровка

Алгоритм А5 выводит последовательность шифрования из 114 бит для каждого пакета отдельно, с учетом номера кадра и шифровального ключа Кс.

Как шифрование, так и расшифровка производятся с применением операции "исключающее или" к 114 "кодированным" битам радиопакета и 114-битовой последовательности шифрования, генерируемой специальным алгоритмом, который называется А5. Для того чтобы получить последовательность шифрования для каждого пакета, алгоритм А5 производит вычисление, используя два ввода: одним из них является номер кадра, а другим является ключ (который называется Кс), известный только мобильной станции и сети (рис.2). В обоих направлениях соединения используются две разные последовательности: в каждом пакете одна последовательность используется для шифрования в мобильной станции и для расшифровки на BTS, в то время как другая последовательность используется для шифрования в BTS и расшифровки в мобильной станции.

Номер кадра меняется от пакета к пакету для всех типов радиоканалов. Ключ Кс контролируется средствами передачи сигналов и изменяется, как правило, при каждом сообщении. Этот ключ не предается гласности, но поскольку он часто меняется, то не нуждается в столь сильных средствах защиты, как ключ Ki, например, Кс можно свободно прочитать в SIM.

Алгоритм А5 необходимо устанавливать на международном уровне, поскольку для обеспечения MS-роуминга он должен быть реализован в рамках каждой базовой станции (равно как и в любом мобильном оборудовании). На данный момент один-единственный алгоритм А5 установлен для использования во всех странах. В настоящее время базовые станции могут поддерживать три основных варианта алгоритма А5:

- А5/1 - наиболее стойкий алгоритм, применяемый в большинстве стран;

- А5/2 - менее стойкий алгоритм, внедряемый в странах, в которых использование сильной криптографии нежелательно;

- А5/3 - отсутствует шифрования.

В России применяется алгоритм А5/1. По соображениям безопасности его описание не публикуется. Этот алгоритм является собственностью организации GSM MoU. Тем не менее, его внешние спецификации обнародованы, и его можно представить как "черный ящик", принимающий параметр длиной 22 бита и параметр длиной 64 бита для того, чтобы создавать последовательности длиной 114 битов. Как и в случае с алгоритмом аутентификации A3, уровень защиты, предлагаемой алгоритмом А5, определяется сложностью обратного вычисления, то есть вычисления Кс при известных двух 114-битовых последовательностях шифрования и номера кадра.

Ключ Кс до начала шифрования должен быть согласован мобильной станцией и сетью. Особенность стандарта GSM заключается в том, что ключ Кс вычисляется до начала шифрования во время процесса аутентификации. Затем Кс вводится в энергонезависимую память внутри SIM с тем, чтобы он хранился там даже после окончания сеанса связи. Этот ключ также хранится в сети и используется для шифрования.

Всякий раз, когда какая-либо мобильная станция проходит процесс аутентификации, данная мобильная станция и сеть также вычисляют ключ шифрования Кс, используя алгоритм А8 с теми же самыми вводными данными RAND и Ki, которые используются для вычисления SRES посредством алгоритма A3.

Алгоритм А8 используется для вычисления Кс из RAND и Ki (рис.3). Фактически, алгоритмы A3 и А8 можно было бы реализовать в форме одного-единственного вычисления. Например, в виде единого алгоритма, выходные данные которого состоят из 96 бит: 32 бита для образования SRES и 64 бита для образования Кс.

Следует также отметить, что длина значимой части ключа Кс, выданная алгоритмом А8, устанавливается группой подписей GSM MoU и может быть меньше 64 битов. В этом случае значимые биты дополняются нулями для того, чтобы в этом формате всегда были использованы все 64 бита.

Шифрование оказывается весьма эффективным для защиты конфиденциальности, но для защиты каждого отдельно взятого обмена информацией по радиоканалу не может использоваться. Шифрование с помощью Кс применяется только в тех случаях, когда сети известна личность абонента, с которым идет разговор. Понятно, что шифрование не может применяться для общих каналов, таких как ВССН, который принимается одновременно всеми мобильными станциями в данной сотовой ячейке и в соседних сотовых ячейках (иначе говоря, оно может применяться с использованием ключа, известного всем мобильным станциям, что абсолютно лишает его смысла как механизм безопасности). При перемещении мобильной станции на какой-либо специальный канал некоторое время происходит "начальная загрузка", в течение которой сеть еще не знает личность абонента, скажем, Владимира, и, следовательно, шифрование его сообщения невозможно. Поэтому весь обмен сигнальными сообщениями, несущий сведения о личности неопределенного абонента, должен происходить в незашифрованном виде. Какая-либо третья сторона на данной стадии может подслушать информацию об этой личности. Считается, что это ущемляет право Владимира на секретность, поэтому в GSM введена специальная функция, позволяющая обеспечить такого рода конфиденциальность.

Защита также обеспечивается путем использования идентификационного псевдонима, или TMSI (Временный идентификатор мобильного абонента), которое используется вместо идентификатора абонента IMSI (Международный идентификатор мобильного абонента) в тех случаях, когда это возможно. Этот псевдоним должен быть согласован заранее между мобильной станцией и сетью.

Особенно стоит отметить, что в наземном канале передачи данные передаются по проводам в незашифрованном виде, и перехват информации идет именно с них.

2.3 Функции GSM-каналов, используемые системами безопасности

SMS канал.

Довольно широко распространен на рынке систем безопасности в нашей стране тип сигнализаций использующий функцию SMS сообщений. Такая популярность обуславливается низкой стоимостью (самой сигнализации так и абонентской платы) и простотой использования данных GSM-сигнализаций. В профессиональных охранных системах данный тип передачи извещений используется в основном как сервисный канал. Оповещение о чрезвычайной ситуации или о проникновении на объект является обязательным атрибутом систем охраны и с точки зрения технической реализации может быть исполнено в такой форме как предупреждение голосом (звонком на телефон), DTMF (Dual Tone Multi-Frequency - термин для обозначения тонального набора) кодом, в любом цифровом виде, а также передачей SMS сообщения собственнику.

Для передачи извещений посредством SMS сообщений используется самый известный GSM-сервис мобильных операторов. И одновременно самый простой в реализации метод. GSM модемы с SMS-передатчиком имеют доступную цену, в тоже время просты в настройке, а пультовым приемным устройством может являться любой сотовый телефон.

SMS (англ. Short Message Service - служба коротких сообщений) - система, позволяющая посылать и принимать сообщения в виде текста при помощи мобильного телефона.

Текст может состоять из алфавитно-цифровых символов. Максимальный размер сообщения в стандарте GSM - 140 байт. Таким образом, при использовании 7-битной кодировки (латинский алфавит и цифры) можно отправлять сообщения длиной до 160 символов. При использовании 8-битной кодировки (немецкий, французский язык) можно отправлять сообщения длиной до 140 символов. Для поддержки других национальных алфавитов (китайского, арабского, русского и др.) используется 2-байтная кодировка UTF-16 (Unicode). Таким образом, SMS-сообщение, написанное кириллицей, не может превышать 70 знаков. Что весьма ограничивает использование данного сервиса в охранном оборудование.

В стандарте также предусмотрена возможность отправлять сегментированные сообщения. В таких сообщения в заголовке пользовательских данных (UDH) помещается информация о номере сегмента сообщения и общем количестве сегментов. Эту возможность поддерживают не все GSM-модемы, а те, которые поддерживают, зачастую накладывают ограничение на количество сегментов в сообщении (3 или 5). Модем, который не поддерживает сегментирование, отображает каждый сегмент как отдельное сообщение. Как правило, каждый сегмент тарифицируется как отдельное сообщение.

Технология SMS поддерживается основными сотовыми сетями (GSM, NMT, D-AMPS, CDMA). Также SMS-сообщения на телефоны можно отправлять из интернета и других сетей, используя специальные программы, а также непосредственно шлюзы мобильных операторов.

В своей работе GSM-сигнализации, использующих SMS сообщения для передачи тревожных сообщений полностью идентичны своим аналогам, которые используют другие каналы передачи данных. В данных сигнализациях используются все те же GSM-модемы. На объекте устанавливается контрольная панель с GSM-модулем. В зависимости от типа связи с датчиками (проводные и беспроводные охранные датчики) подключаются охранно-пожарные датчики. В случае срабатывания одного из датчиков, на панель поступает сигнал. В свою очередь в случае замыкания одной из зон, контроллер дает команду GSM-модему отправить SMS сообщение по одному или нескольким номеров из памяти.

Широкое распространение получил дачные охранные сигнализации. Данный тип GSM-сигнализаций почти всегда сочетает в себе охранные функции и функции дистанционного управления исполнительными устройствами. В профессиональной охране данный тип связи применяется ограниченно, в основном как сервисный канал, например для подтверждения взятия объекта под охрану или контроль напряжения сети на объекте. Так же данный канал используется как последний резервный канал в профессиональных охранных системах.

Слабое место данных охранных систем всем хорошо известно: SMS-сообщения могут задерживаться в SMS-сервере на неопределенное время, а иногда просто теряются. Т.к. данный канал связи не является приоритетным. В случае загруженности GSM канала SMS сообщения отправляются в последнюю очередь (чего не скажешь о голосовых вызовах). Неопределенность времени доставки SMS сообщений делают этот метод недопустимым для профессиональной охраны.

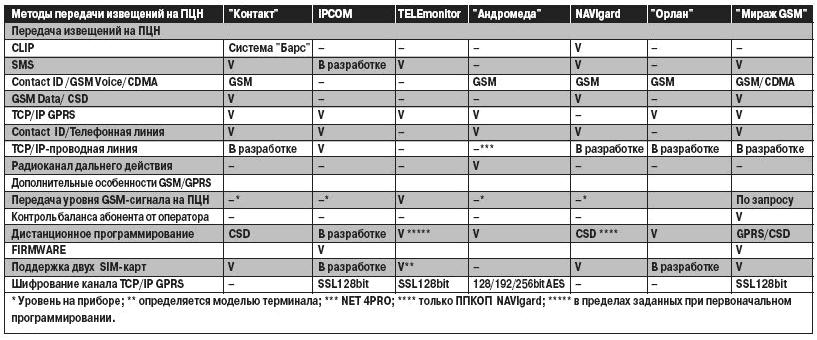

Таблица 1. Поддержка способов передачи извещений на ПЦН.

Voice канал.

Voice (речевой) канал условно делиться на DTMF сигнал и речевое оповещение. Данный канал очень популярен среди пультовых охранных систем. У данного канала GSM сети есть свои плюсы и минусы. Из плюсов можно выделить простота перехода с проводной охранно-пожарной сигнализации на GSM-сигнализацию. Минусы это забивание канала в случае неисправности или плохого сигнала. Voice канал - cамый распространенный канал передачи данных в охранных системах использующий GSM технологии передачи данных. Voice канал - это голосовой тракт использующий речевое оповещение (обычно в частных охранных системах) и DTMF-код (оборудование для пультов централизованного наблюдения). Про речевом оповещении в случае тревоги GSM-сигнализация звонит на телефон и проговаривает в заранее записанное сообщение. В DTMF при нажатии на клавишу кнопочного телефона раздается звук (тон), который является комбинацией двух тонов, высоко - и низкочастотного.

Система сигналов DTMF включает восемь тонов, которые были специально подобраны таким образом, чтобы передаваться через телефонную сеть без затухания и с минимальным воздействием друг на друга. Поскольку эти звуковые сигналы попадают в частотный диапазон человеческого голоса, были дополнительно введены меры для того, чтобы голос не воспринимался как набор. Одна из таких мер - деление тонов на две группы, высоко - и низкочастотную.

Таблица 2. Возможности, представляемые различными системами охраны.

Обычно в GSM-сигнализациях для пультов централизованного наблюдения (ПЦН) используются стандартные форматы, например протокол Contact ID. На данный момент DTMF - самый распространенный канал передачи данных, поскольку форматы данных, принцип передачи, приемное оборудование - полностью заимствовано у проводного мониторинга. Например, если охранное предприятие уже имеет станцию централизованного мониторинга, то применение GSM-сигнализаций не вызывает лишних затрат, т.к не требуется заменять оборудование на станции мониторинга. Использование DTMF форматов предъявляет дополнительные требования к проработке звукового тракта GSM-модема. Аналого-цифровые преобразования влекут за собой искажения при передаче сигнала. Из-за этого могут происходить сбои при приеме отчетов от объектового оборудования. Данная проблема довольно часто встречается у отечественного оборудования. И хотя сигнал не потеряется в сети (большинство систем контролируют передачу данных, запрашивая подтверждение приема), но значительно увеличится время прохождения сигнала. Причем увеличение времени прохождения сигнала может быть фатальным. Представьте себе ситуацию, когда на объект установлено оборудование использующее передачу данных в формате DTMF кодов. Из-за неисправности оборудования или плохого качества сигнала, объектовый прибор не сможет передать сообщение на пульт. И, как следствие, не получит подтверждения о приеме. Не получив сообщение о приеме прибор начнет повторный набор, с попыткой передать сообщение. Но в итоге, не получив ничего, начинается цикл дозвонов. Этот цикл полностью займет весь канал, что не позволит передать сообщение другим объектовым приборам, т.е. будет потеряна связь с объектами. Не будет сообщений о тревоге, не будет сообщений о постановке и снятия с охраны и т.д. И как следствие полностью нерабочий пульт централизованного наблюдения.

CLIP (Calling Line Identification Presentation).

Данный метод основан на сервисе оператора мобильной связи по предоставлению информации о номере абонента, совершающего звонок. Принцип систем, использующих CLIP, очень прост. Объектовый ППКОП в случае системного события совершает звонок по сети сотовой связи на приемное устройство, в качестве которого может выступать GSM-модем или обычный мобильный телефон. Приемное устройство считывает номер вызывающего абонента и отклоняет вызов. Сам факт звонка от известного в системе абонента и является основанием для регистрации тревожного события. Достоинство метода очевидно - отсутствует плата за исходящий вызов, ведь никакого соединения не происходит. Однако информативность такого сообщения очень мала.

Правда, этот способ можно видоизменить для повышения информативности. Например, установить на ПЦН несколько GSM-модемов. Передающее устройство программируют таким образом, чтобы по одной группе событий модем делал вызов на первый модем (тревоги), по другой группе - на второй и т.д. Следует отметить, что данный способ не нашел существенного распространения из-за малой информативности.

GSM DATA/CSD (Circuit Switch Data).

Цифровой канал передачи данных на скорости 9,6 кбит/с. Этот метод характеризуется практически 100% -ной вероятностью доставки сообщения. Время установления соединения около 20 с. Тарификация CSD поминутная, как и для голосового канала GSM. В отличие от передачи сообщения в стандартном формате Contact ID в голосовом канале, протокол передачи в CSD не стандартизирован (хотя может быть максимально приближен к CID).

Это не позволяет использовать передатчики одного производителя в системе другого производителя (конечно, если они не договорились и не предприняли специальных мер по сопряжению своих систем).

Возможна установка в "прозрачном" (transparent) и "непрозрачном" (non-transperent) режимах. Отличительная особенность передачи данных с использованием "непрозрачного" режима большая помехозащищенность, достигаемая за счет введения алгоритма коррекции ошибок, а также наличия подтверждения успешной (без искажений) доставки передаваемой информации. Таким образом, использование "непрозрачного" CSD-соединения представляется предпочтительным при низком соотношении сигнал/шум. Однако длительность времени установления соединения в "непрозрачном" режиме больше, чем в "прозрачном". В режиме CSD также реализована процедура подтверждения принятых извещений на ПЦН.

TCP/IP GPRS (General Packet Radio Service).

Как известно, технология пакетной передачи GPRS использует в качестве механизма доставки пакетов данных протоколы TCP/IP, в случае применения которых каждому из устройств сети присваивается уникальный IP-адрес. Существует два вида IP-адресов: статические и динамические. Статические IP-адреса могут предоставляться либо Интернет-провайдерами, либо операторами сотовых сетей.

Динамические IP-адреса выдает оператор при подсоединении к сети GPRS и только на время сеанса связи. Если по каким-либо причинам сеанс прервался, то при повторном подсоединении устройство, не имеющее статического IP-адреса, получит новый динамический, отличный от предыдущего. Необходимо упомянуть тот факт, что если устройство, в том числе модем GSM/GPRS, авторизовалось в сети и получило динамический IP-адрес, то для поддержания виртуального GPRS-канала в активном состоянии нужно через определенные временные интервалы передавать сигнальные пакеты на любой известный IP-адрес, иначе оператор разъединит соединение с сетью.

Возможны разные варианты выделения IP-адресов ЦПО и концентраторам сетей счетчиков. Наиболее часто встречающийся вариант - наличие у ЦПО статического IP-адреса, а у абонентов - динамических. Причем статический IP-адрес выделяет ЦПО не сотовый оператор, а Интернет-провайдер при подключении ЦПО к Интернету по выделенному каналу доступа (образованному с помощью технологий ЛВС, ADSL или др.).

При такой организации системы возможны два сценария установления соединения между устройствами в целях передачи данных. Если инициирующим соединение устройством является концентратор, он организует GPRS-сеанс с инфраструктурой сотового оператора, получает от него динамический IP-адрес и устанавливает TCP/IP-соединение с ЦПО (если “знает” его статический IP-адрес). Последний (ЦПО) должен быть сконфигурирован на прием (и обработку) запросов на соединение по выделенному каналу доступа в Интернет. При поступлении запроса на соединение от концентратора его динамический IP-адрес станет “известен" ЦПО (в IP-заголовке пакета содержится информация об адресе отправителя), что сделает возможным двухсторонний обмен информацией.

Если же инициатором связи является ЦПО, то он дозванивается до удаленного модема по голосовому каналу GSM или посылает SMS-сообщение на его номер. Концентратор воспринимает входящий звонок (или поступившее SMS-сообщение) с известного номера как команду на установление соединения с ЦПО и далее действует так, как было описано ранее. Минимальным требованием при организации соединения с ЦПО является “знание" концентратором статического IP-адреса ЦПО. Если же концентратор не “знает” этот адрес, то его можно сообщить концентратору по голосовому каналу GSM или посредством службы SMS.

При необходимости организовать связь с концентратором, имеющим статический IP-адрес, ЦПО обращается к нему по этому адресу, устанавливая GPRS-соединение. Для этого модем GSM/GPRS концентратора должен быть сконфигурирован на прием (и обработку) запросов на соединение по каналу TCP/IP. Такой способ организации канала передачи данных возможен, однако на практике почти не встречается из-за сложности получения статических IP-адресов у сотовых операторов для всех удаленных устройств системы.

Актуален и такой вариант: концентраторы и ЦПО имеют динамические IP-адреса. Это возможно, когда ЦПО не оснащен выделенным каналом доступа в Интернет, но расположен в зоне действия одного из операторов сотовой связи. В этом случае уже не важно кто является инициатором связи - концентратор или ЦПО, действия по реализации канала передачи данных всегда будут одни и те же.

Инициирующее связь устройство (например, ЦПО) организует GPRS-сеанс с инфраструктурой сотового оператора и получает от него динамический IP-адрес. Затем оно сообщает (например, с помощью службы SMS) полученный адрес другому устройству (концентратору) и передает ему команду соединиться по этому адресу. Вызываемое устройство, организовав GPRS-сеанс и получив динамический IP-адрес, устанавливает TCP/IP-соединение с вызывающим устройством.

3. Анализ функционирования систем безопасности, использующих GSM-каналы

3.1 Анализ помехоустойчивости и помехозащищённости GSM-каналов

Помехи в радиоканале создаются как за счет искажений сигнала при его распространении, так и в результате воздействия внешних источников. Первый тип искажений сравнительно легко устраним, в то же время с помехами от внешних источников борются при помощи расширения спектра передаваемого сигнала. Теоретически, увеличение базы сигнала (произведение эффективного значения длительности сигнала и эффективного значения ширины его спектра) позволяет уменьшить помеху до сколь угодно малого уровня.

Основная сложность при построении GSM канала связана с невозможностью обеспечить непрерывность GSM/GPRS-связи с оператором из-за перебоев в сети, которые приводят к прерыванию передачи данных, но и к зависанию модема. Практика показывает, что ни один GSM-оператор на сегодняшний день не обеспечивает предоставление гарантированного GPRS-канала связи. В попытках реализации непрерывности подключения разработчики вынуждены дополнительно оснащать традиционные (простые) GSM-модемы дополнительными устройствами - внешними контроллерами, сторожевыми таймерами, осуществляющими перезагрузку модема при зависании. К сожалению, подобные решения хоть и являются обычно "экономичными", но по-прежнему не гарантируют непрерывного и бесперебойного процесса передачи данных, а также ведут к усложнению системы в целом и, как следствие, к снижению ее надежности.

Дополнительно к перечисленным методам, для повышения помехоустойчивости РЭС, использующих узкополосные сигналы, применяют многократное дублирование фрагментов передаваемых сообщений в частотной или временной области. Например, модемы для передачи данных в коротковолновом диапазоне частот используют для одновременной передачи информации до 50 несущих частот используются медленные скачки по частоте SFH (Slow Frequency Hopping) или иначе - медленная псевдослучайная или программная перестройка радиочастот (ППРЧ). Использование ППРЧ совместно с помехоустойчивым кодированием и перемежением позволяет в условиях узкополосных помех в каналах с замираниями повысить помехоустойчивость на приеме на 9-11дБ, в то время, как без ППРЧ эта цифра колеблется в пределах 4-6дБ.

Помехоустойчивость, по мнению целого ряда специалистов в области радиоканальных пожарных и охранных систем, определяется следующим:

- количеством частотных диапазонов, в которых может работать радиосистема;

- количеством частотных каналов в каждом диапазоне;

- возможностью автоматического выбора резервных каналов;>

- наличием автоматической регулировки мощности излучения.

В соответствии с европейской классификацией (в России данная классификация по РД 78.36.003-2002 несколько иная - имеются две категории объектов, в каждой из которых две подкатегории) существует три класса пожарных и охранных проводных и радиоканальных систем, отличающихся между собой, прежде всего, по степени риска технически подготовленного взлома (ЕМ 50131-1):

- класс А: низкая степень риска - объекты частного пользования (загородные дома, квартиры);

- класс В: средняя степень риска - объекты общественного пользования (магазины, учебные заведения);

- класс С: высокая степень риска - объекты государственной важности (музеи, исторические памятники).

Представим себе типичную ситуацию на объекте, находящемся под охраной радиосистемы. Время от времени пропадает связь с тем или иным радиоустройством. Скорее всего, причиной является не преднамеренное саботирование работы системы, а работа других приборов и систем на выбранном при установке системы канале связи (литере). Напомним, что диапазон частот 433 и 868 МГц является нелицензируемым, и его используют не только пожарные и охранные радиосистемы, но и бытовые устройства: переносные радиостанции, игрушки, шлагбаумы и т.д.

В зависимости от класса радиосистемы должны реагировать по-разному:

- класс А: индикация о временной потере связи с радиоустройством системы отсутствует;

- классы В и С: радиосистема обязана максимально использовать все возможные способы доставки сигнала и только после этого передать сигнал "Тревога". Например, извещатель, не получив квитанцию от приемно-контрольного прибора после передачи тестового сигнала (что возможно только в системе с двусторонним протоколом), немедленно меняет частотный канал, мощность излучения, периодичность выхода в эфир и т.д. Если связь не может быть восстановлена даже после всех упомянутых действий, то в данном случае имеет место преднамеренное саботирование работы системы.

Способность радиолинии работать в условиях воздействия организованных помех называется помехозащищенностью.

Помехозащита разделяется на два класса:

1) пространственная помехозащита (за счет низкого уровня боковых лепестков приемной антенны, по которым действует помеха, формирование "нулей" диаграммы направленности приемной антенны в направлении на источник помех);

2) сигнальная помехозащита за счет широкополосных методов модуляции.

Принцип подавления основан на постановке узкополосной помехи приемному каналу GSM-устройства. На сегодняшний день подавителей GSM-устройств большое множество и основное их использование заглушать мобильные телефоны на совещаниях, конференциях, библиотеках, театрах и т.п. Однако это не мешает применять их и для негативных целей. Их применение не останется не замеченным для операторов мобильной связи.

Известны несколько типов устройств, применяемых для глушения спутниковых охранных систем:

1. Широкополосная глушилка. Постоянно излучает мощный шум на всех рабочих частотах GSM. Тем самым GSM-модуль перестает видеть как спутники GPS, передающие текущие координаты автомобиля, так и БС оператора GSM.

2. Перебирающая частоты - этот тип глушилок работает также как первый тип, отличие в том, что шумоподобная помеха ставится последовательно по всем частотам канала GSM, не позволяя GSM-модулю передавать сигнал. Размером она достаточно компактная и питается от обычных батареек. Действует в радиусе 5-15 метров.

3. "Умная" - это глушилка, которая выдает себя за базовую станцию оператора GSM. При ее включении, GSM-модуль будет работать без сбоев и считать, что все хорошо. Глушилка требует серьезного источника питания.

На сегодня существует два способа борьбы с глушением:

- определение факта глушения на стороне GSM-модуля. Если модуль видит, что в эфире на рабочих частотах появился сигнал (шум), он пытается успеть произвести оповещение. Но это маловероятно, ведь отправить SMS или голосовое сообщение вряд ли получится, т.к передатчик уже заглушен.

- определение факта глушения извне. Для этого организуется постоянная проверка связи между GSM-модулем и специально выделенным сервером -контроль канала. Таким образом, на стороне сервера можно гарантированно определить пропажу связи с автомобилем. В случае пропажи GSM-сигнала, сервер оповещает владельца SMS-сообщением, по e-mail, или звонком.

Для снижения глушения сигнала нужно:

- иметь дублирующий канал для обмена важной информацией;

- использовать периодический тест с объекта;

- применение выносных антенн.

3.2 Исследование скорости передачи данных и пропускной способности GSM-канала

Максимальная скорость передачи данных по одному голосовому каналу GSM (режим CSD) составляет 9600 Кбит/с, а многоканальный режим HSCSD обеспечивает передачу данных на скорости 19 200 Кбит/с и выше

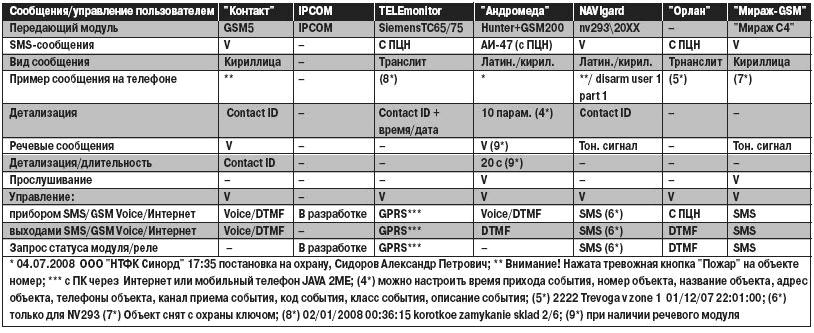

Таблица 3. Перечень услуг и качество работы приложений на различных скоростях передачи

Таблица 4. Характеристики поколений GSM

К недостаткам использования голосового канала GSM можно отнести значительную стоимость пересылки килобайта информации и существенное негативное влияние (на экономические показатели системы) времени организации сеанса связи между модемами при передаче малых объемов данных. Например, время передачи 20 Кбит информации равно примерно 2 с, а время организации сеанса может варьироваться от 2 до 16 с, в зависимости от режима работы модемов.

Максимально возможная скорость обмена данными с помощью технологии GPRS теоретически может достигать 170 Кбит/с.

Рис.6. Зависимоть пропускной способности от схемы кодирования.

В технологии GPRS была предложена новая структура пакета размером 456 бит (четыре информационных блока по 114 бит), которая обеспечивает общую скорость передачи по каналу 22,8 кбит/с

В целях повышения гибкости передачи и пропускной способности в системе GPRS могут использоваться четыре схемы кодирования данных: от CS1 до CS4. Для управления работой радиолинии в режиме пакетной передачи разработан специальный протокол RLC (Radio Link Control), который обеспечивает ее адаптивную настройку, программную перестройку частоты и управление мощностью. Адаптация радиолинии включает выбор той или иной схемы кодирования (CS1 - CS4) в зависимости от вида передаваемой информации, характеристик радиоканала и уровня помех.

Таким образом, в режиме GPRS каждому абоненту предоставляется от 1 до 8 канальных интервалов. Во время пакетной передачи ресурсы линий связи "вверх" и "вниз" могут выделяться независимо друг от друга, т.е. в системе допускается реализация асимметричного режима передачи. Сегодня при использовании схемы кодирования CS2 скорость передачи данных в GPRS-системе составляет 115,2 (8х14,4) кбит/с, однако теоретически она может быть увеличена до 171,2 (8х21,4) кбит/с - если применить схему кодирования CS4.

Проведенные в октябре 2008 года исследования скорости мобильного соединения показали, что реально средняя скорость составляет входящего соединения 130 Кбит/c, исходящего - 57 кбит/c. Ни один из операторов мобильного Интернета не показал максимально возможную для используемого им стандарта скорость (474 Кбит/c для EDGE у GSM).

Отдельно стоит упомянуть, что скорость передачи значительно возрастает при использовании технологии EDGE.

EDGE (англ. Enhanced Data rates for GSM Evolution) - цифровая технология для мобильной связи, которая функционирует как надстройка над 2G и 2.5G (GPRS) - сетями. Для поддержки EDGE в сети GSM требуются определённые модификации и усовершенствования. На основе EDGE могут работать: ECSD - ускоренный доступ в Интернет по каналу CSD, EHSCSD - по каналу HSCSD, и EGPRS - по каналу GPRS. EDGE был впервые представлен в 2003 году в Северной Америке.

Несмотря на то, что EDGE не требует аппаратных изменений в NSS-части сети GSM, модернизации должна быть подвергнута подсистема базовых станций (BSS). Необходимо установить трансиверы, поддерживающие EDGE (8PSK модуляцию) и обновить программное обеспечение. Также требуются телефоны, обеспечивающие аппаратную и программную поддержку модуляции и кодовых схем, используемых в EDGE.

В настоящее время около шестнадцати отечественных оператора используют технологию EDGE, в том числе и "большая тройка" - МТС, Билайн, Мегафон.

3.3 Анализ модели GSM-канала по обеспечению требуемой зоны покрытия

На дальность радиосвязи влияют следующие факторы:

1. Местоположение BS и MS и рельеф местности.

2. Мощность и чувствительность MS.

3. Мощность и чувствительность BS.

4. Используемые на MS и BS антенны.

5. Воля Господа Бога (опытные связисты шутят, что это - главное).

Обычно базовые станции имеют мощность 20 - 30 Вт. Антенны применяются либо штыревые, либо направленные. Чувствительность базовых станций составляет - 100 дБ - 115 дБ. Изменить или повлиять на все эти параметры пользователь, конечно, не может. Большинство операторов используют ограничение дальности работы мобильного телефона от базовой станции - 35 км (для GSM-900, для GSM-1800 - порядка 10), что обусловлено особенностями стандарта. Однако в GSM предусмотрена также нестандартная конфигурация соты, при которой дальность связи увеличивается на 70 - 100 км (конфигурация Extended Cell). К сожалению, при такой конфигурации количество разговорных каналов уменьшается до 2 - 3, что уменьшает емкость сети. Использовать такой режим в городе и около оператору не выгодно. Иногда этот режим используется на морском побережье для создания прибрежной зоны покрытия.

Железобетонные строения способны ослаблять сигналы, проходящие через них (при внутреннем покрытии), в 100-1000 раз (то есть на 20-30 дБ). К числу препятствий можно также отнести кузова автомобилей, кроны деревьев и т.д. Влияние могут оказать и атмосферные осадки.

При расчете зоны покрытия применяется модель Хата, так как она рекомендована Международным Консультативным Комитетом по Радиосвязи (МККР) и довольно проста в применении. Эта модель позволяет вычислить потери на радиотрассе для конкретной местности и параметров базовой станции.

Рис.7. Зависимость уровня сигнала от расстояния между БС и абонентом.

На рисунке выше показан характерный вид функции уровня сигнала в зависимости от расстояния между БС и абонентом. Пересечение этой функции с прямой Q дает значение максимального значения радиуса зоны обслуживания, при котором еще предоставляются услуги требуемого качество. Для стандарта GSM-900 R~3-10 км (в отдельных случаях до 30 км).

Потому и приходится сужать зону покрытия и увеличивать количество БС, исходя из прогнозов абонентской нагрузки на соту. При расчете абонентской нагрузки и, следовательно, емкости соты часто пользуются моделью. Эрланга для систем с отказом (модель Эрланга В).

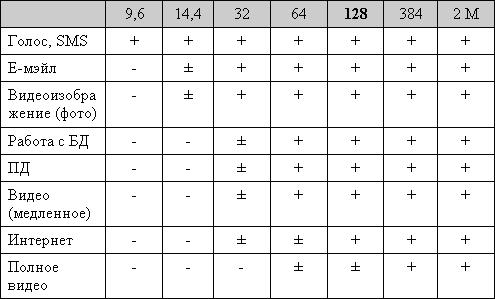

В этом случае вероятность отказа в обслуживании (вероятность поступления вызова в момент занятости всех каналов) вычисляется как:

где А=лT - нагрузка (в данной формуле), n - общее число каналов.

Рассчитаем нагрузку на БС, обслуживающую поселок на 50 коттеджей, оборудованных охранной системой, использующих Voice-канал передачи сообщений.

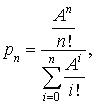

Рис.8. Вероятность отказа в обслуживании от числа каналов

Нагрузка на БС складывается из системных звонков (раз в 5 минут продолжительность - 5 секунд, т.к первые 5 секунд бесплатны) и звонков, осуществляемых гражданскими абонентами. Приблизительно такая нагрузка будет равна A=1. Вероятность отказа в обслуживании (вероятность поступления вызова в момент занятости всех каналов) вычисляется как:

Тогда зависимость вероятности отказа от количества каналов будет представлена на рис.8.

3.4 Разработка рекомендаций по улучшению технических характеристик систем безопасности, использующих GSM-каналы

Охранные системы на основе GSM можно использовать, как для личных целей, так и в комплексных централизованных системах охраны и мониторинга. Очень выгодно, а иногда единственно приемлемо, использование GSM сигнализации на объектах, где затруднена прокладка кабельных и телефонных сетей.

GSM-сигнализация повышает защищенность объекта собственности благодаря следующим факторам: